|

Ім’я – призначене користувачем або автоматично

вибране ім’я правила.

Дія – правило визначає дію (Дозволити, Заблокувати або

Запитати), яка виконуватиметься в разі

дотримання відповідних умов.

Активне

правило – установіть цей

прапорець, якщо потрібно зберегти правило в списку, але не

слід використовувати його.

Журнал – установіть цей прапорець, щоб

записати інформацію про це правило в журнал HIPS.

Сповістити користувача

– у разі ініціації події в

правому нижньому куті відображається невелике спливаюче вікно.

Правило складається із трьох частин, що описують умови, які його

ініціюють.

|

·

|

Програми-джерела

– правило використовуватиметься лише в

тому випадку, якщо подію ініціює ця програма. Натисніть

Додати..., щоб

додати нові папки або файли. |

|

·

|

Дії – правило використовуватиметься лише для цього типу

операцій і для вибраної цілі. Установіть прапорці для вибору дій або скористайтеся

параметром Використовувати для всіх

операцій. |

|

·

|

Цільові

файли/програми/реєстр – правило використовуватиметься

лише в тому випадку, якщо операція пов’язана з цим цільовим

об’єктом. |

ПРИМІТКА. Деякі операції за певними

правилами, визначені заздалегідь системою HIPS, не можна

заблокувати, і їх дозволено за замовчуванням. Окрім того, не всі

системні операції контролюються HIPS. Система HIPS відстежує

операції, які можуть бути класифіковані як небезпечні.

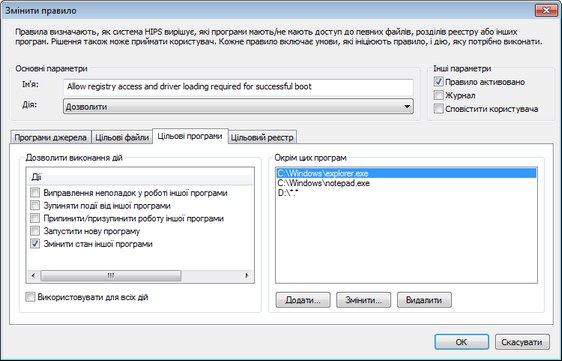

На наведеному нижче прикладі ми продемонструємо, як

обмежити небажану поведінку програм.

| 1.

|

Призначте ім’я

правилу та виберіть Заблокувати

в розкривному меню Дія. |

| 2.

|

Перейдіть на

вкладку Цільові

програми. Залиште вкладку

Програми-джерела пустою, щоб застосувати нове правило до всіх

програм, що намагатимуться виконати будь-яку дію, з позначених у

списку Дії, стосовно програм у списку Окрім цих програм. |

| 3.

|

Виберіть

Змінити стан іншої програми. |

| 4.

|

Виберіть параметр Додати, щоб установити

захист для однієї або кількох програм. |

| 5.

|

Установіть

прапорець Сповістити

користувача, щоб відображати

сповіщення під час кожного застосування правила. |

| 6.

|

Натисніть кнопку OK, щоб зберегти нове правило. |

ПРИМІТКА. Не можна зупинити

виконання процесу на 64-розрядній версії Windows XP.

Опис важливих операцій

Цільові файли

|

·

|

Видалити файл

– програма відображає запит про надання

дозволу на видалення цільового файлу. |

|

·

|

Виконати запис до

файлу – програма відображає запит

про надання дозволу на запис до цільового файлу. |

|

·

|

Безпосередній доступ до

диска – програма намагається

розпочати читання з диска або запис на нього нестандартним

способом, який дає змогу обійти звичайні процедури Windows. Це може

призвести до зміни файлів без застосування відповідних процедур. Цю

операцію може виконувати шкідливе ПЗ, яке намагається уникнути

виявлення, програма резервного копіювання, що робить спробу

створити точну копію диска, або менеджер розділів, який намагається

повторно впорядкувати томи диска.

|

|

·

|

Установити глобальне

перехоплення – передбачає виклик

функції SetWindowsHookEx

із бібліотеки MSDN. |

|

·

|

Завантажити

драйвер – інсталяція та

завантаження в системі драйверів. |

Цільові програми

|

·

|

Виправлення неполадок у

роботі іншої програми –

приєднання до процесу засобу налагодження. Під час виправлення

неполадок у роботі іншої програми багато відомостей про її

поведінку можна переглядати й коригувати. Також можна отримати

доступ до даних цієї програми. |

|

·

|

Зупиняти події від іншої

програми – програма-джерело

намагається перехопити події, пов’язані з цільовою програмою

(наприклад, клавіатурний шпигун робить спробу перехопити події,

пов’язані із браузером). |

|

·

|

Припинити/призупинити

роботу іншої програми –

призупинення, відновлення або припинення процесу (доступ можна

отримати безпосередньо з диспетчера процесів або вкладки

"Процеси"). |

|

·

|

Запустити нову

програму – запуск нових програм

або процесів. |

|

·

|

Змінити стан іншої

програми – програма-джерело

намагається здійснити запис у пам’яті цільової програми або

виконати певний код від її імені. Ця функція може бути корисною для

захисту важливої програми. Для цього її потрібно визначити як

цільову у правилі, яке блокує використання такої

операції. |

Цільовий реєстр

|

·

|

Змінити параметри

запуску – будь-які зміни в

параметрах, що визначають, які програми запускатимуться під час

завантаження Windows. Їх можна знайти, наприклад, здійснивши пошук

за назвою розділу Run

у реєстрі Windows. |

|

·

|

Видалити з

реєстру – видалення розділу або

його значення. |

|

·

|

Перейменувати розділ

реєстру – перейменування розділів

реєстру. |

|

·

|

Внести зміни до

реєстру – створення нових значень розділів реєстру,

зміна наявних значень, переміщення даних у дереві бази даних або

налаштування прав доступу до розділів реєстру для користувачів і

груп. |

Якщо не вказати джерело або ціль, цим параметрам

автоматично присвоюється значення "для всіх" (правило

встановлюється для всіх програм-джерел, для всіх операцій

тощо).

ПРИМІТКА. Під час введення цілі

можна користуватися символами узагальнення (з певними обмеженнями).

Замість назви конкретного розділу у шляху реєстру можна ввести

символ * (астериск). Наприклад, HKEY_USERS\*\software може означати HKEY_USER\.default\software, але не може означати

HKEY_USERS\S-1-2-21-2928335913-73762274-491795397-7895\.default\software.

HKEY_LOCAL_MACHINE\system\ControlSet* –

не дійсний шлях до розділу реєстру. Шлях до розділу реєстру, який

містить \*, означає "цей шлях або будь-який шлях на будь-якому

рівні після цього символу". Символи узагальнення для цільових

файлів можна використовувати лише таким чином. Спершу перевіряється

визначена частина шляху, а потім шлях після символу узагальнення

(*).

|